مهندسی اجتماعی چیست ؟

مهندسی اجتماعی یا Social Engineering

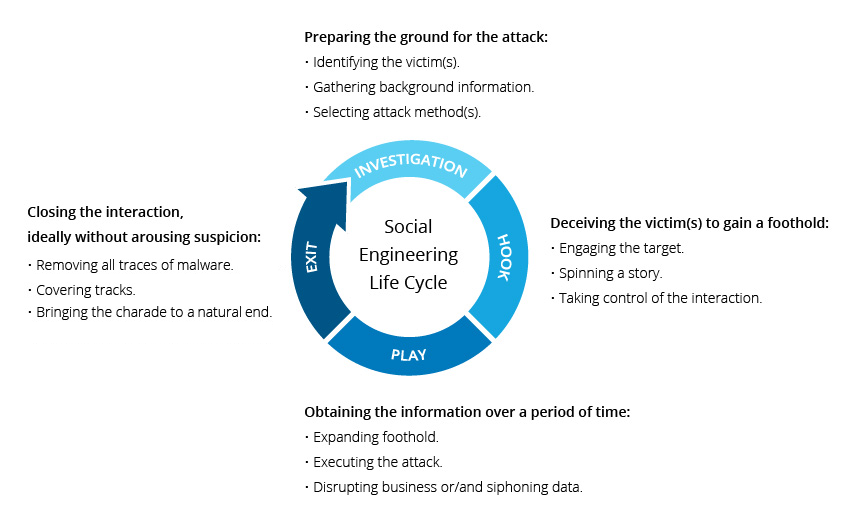

مهندسی اجتماعی اصطلاحی است که برای طیف گسترده ای از فعالیت های مخرب که از طریق تعاملات انسانی انجام می شود استفاده می شود. از دستکاری روانشناختی (psychological manipulation) برای فریب کاربران برای انجام اشتباهات امنیتی یا ارائه اطلاعات حساس استفاده می کند. حملات مهندسی اجتماعی در یک یا چند مرحله اتفاق می افتد. متخلف یا مهاجم ابتدا قربانی مورد نظر را مورد بررسی قرار میدهد تا اطلاعات پسزمینه لازم، مانند نقاط بالقوه ورود و پروتکلهای امنیتی ضعیف مورد نیاز برای ادامه حمله را جمعآوری کند. سپس، مهاجم برای جلب اعتماد قربانی حرکت میکند و محرکهایی را برای اقدامات بعدی که رویههای امنیتی را نقض میکنند، مانند افشای اطلاعات حساس یا اجازه دسترسی به منابع حیاتی، فراهم میکند.

تصویر بالا، نمایان گر چرخه حیات حمله (Attack Lifecycle) مهندسی اجتماعی است.

آنچه مهندسی اجتماعی را به ویژه خطرناک می کند این است که به جای آسیب پذیری در نرم افزار و سیستم عامل، بر خطای انسانی تکیه دارد.اشتباهات مرتکب شده توسط کاربران احراز شده بسیار کمتر قابل پیش بینی است و شناسایی و خنثی کردن آنها را سخت تر از نفوذ مبتنی بر بدافزار می کند.

تکنیک های حمله مهندسی اجتماعی

حملات مهندسی اجتماعی روش های مختلفی دارند و می توانند در هر جایی که تعامل انسانی درگیر باشد انجام شوند. در زیر پنج مورد از رایجترین شکلهای حمله مهندسی اجتماعی دیجیتال آورده شده است. سعی می کنیم کلمات تخصصی را در کنار ترجمه لغوی آن قرار دهیم تا صرفا به یک لغت اکتفا نشود.

طعمه گذاری (Baiting)

همانطور که از نامش پیداست، حملات طعمه از یک وعده دروغین برای تحریک حرص و طمع یا کنجکاوی قربانی استفاده می کنند. آنها کاربران را به دامی می کشانند که اطلاعات شخصی آنها را می دزدد یا سیستم های آنها را با بدافزار تحمیل می کند.

به عنوان مثال، مهاجمان طعمه (معمولاً درایوهای فلش آلوده به بدافزار “USB drop attack”) را در مناطق آشکاری که قربانیان احتمالی آنها را می بینند رها می کنند. به عنوان مثال (در اتاق کار کارمندان، آسانسورها، پارکینگ ها) طعمه ظاهری معتبر دارد، مانند برچسبی که آن را به عنوان لیست حقوق و دستمزد شرکت نشان می دهد.

قربانیان از روی کنجکاوی طعمه را برمی دارند و آن را در رایانه محل کار یا خانه قرار می دهند که در نتیجه بدافزار به طور خودکار روی سیستم نصب می شود .کلاهبرداری با طعمه لزوماً نباید در دنیای فیزیکی انجام شود. شکلهای آنلاین طعمهگذاری شامل تبلیغات فریبندهای است که به سایتهای مخرب منتهی میشود یا کاربران را به دانلود برنامههای آلوده به بدافزار تشویق میکند.

ابزار ترسناک (Scareware)

Scareware شامل بمباران قربانیان با هشدارهای نادرست و تهدیدهای ساختگی می شود .کاربران فریب میخورند و فکر میکنند سیستمشان به بدافزار آلوده شده است، و باعث میشود نرمافزاری را نصب کنند که هیچ سود واقعی (غیر از مهاجم) ندارد یا خود بدافزار است. همچنین به عنوان نرم افزار فریب، نرم افزار اسکنر سرکش و کلاهبرداری شناخته می شود.

یک مثال رایج ترسناک، بنرهای بازشو با ظاهری قانونی است که در مرورگر شما هنگام گشت و گذار در وب ظاهر می شود و متنی مانند “رایانه شما ممکن است به برنامه های جاسوس افزار مضر آلوده شده باشد” را نمایش می دهد. یا پیشنهاد می کند که این ابزار (اغلب آلوده به بدافزار) را برای شما نصب کند، یا شما را به یک سایت مخرب هدایت می کند که در آن رایانه شما آلوده می شود.

Scarewareهمچنین از طریق ایمیل های هرزنامه توزیع می شود که هشدارهای جعلی را ارائه می دهد یا به کاربران پیشنهاد خرید خدمات بی ارزش/مضر می دهد.

بهانه آوردن، بهانه دادن (Pretexting)

در اینجا یک مهاجم، اطلاعاتی را از طریق یک سری دروغ های هوشمندانه به دست می آورد. این کلاهبرداری اغلب توسط مجرمی آغاز می شود که وانمود می کند به اطلاعات حساس قربانی نیاز دارد تا یک وظیفه مهم را انجام دهد.

مهاجم معمولاً با ایجاد اعتماد به قربانی خود با جعل هویت همکاران، پلیس، مقامات بانک و مالیات یا سایر افرادی که دارای اختیارات حق شناسایی هستند، شروع می کند. مهاجم سوالاتی می پرسد که ظاهراً برای تأیید هویت قربانی مورد نیاز است و از طریق آنها اطلاعات شخصی مهمی را جمع آوری می کند.

انواع اطلاعات و سوابق مرتبط با استفاده از این کلاهبرداری جمع آوری می شود، مانند شماره های تامین اجتماعی، آدرس ها و شماره تلفن های شخصی، سوابق تلفن، تاریخ تعطیلات کارکنان، سوابق بانکی و حتی اطلاعات امنیتی مربوط به یک کارخانه فیزیکی.

فیشینگ (Phishing)

بهعنوان یکی از محبوبترین انواع حملات مهندسی اجتماعی، کلاهبرداریهای فیشینگ، کمپینهای ایمیل و پیامک هستند که هدفشان ایجاد حس فوریت، کنجکاوی یا ترس در قربانیان است. سپس آنها را وادار می کند تا اطلاعات حساس را فاش کنند، روی پیوندهای وب سایت های مخرب کلیک کنند یا پیوست های حاوی بدافزار را باز کنند.

یک مثال، ایمیلی است که برای کاربران یک سرویس آنلاین ارسال میشود و به آنها از نقض خط مشی هشدار میدهد که نیاز به اقدام فوری از سوی آنها دارد، مانند تغییر رمز عبور ضروری. این شامل پیوندی به یک وبسایت غیرقانونی است که تقریباً از نظر ظاهری شبیه به نسخه قانونی آن است که از کاربر میخواهد اعتبار فعلی و رمز عبور جدید خود را وارد کند. پس از ارسال فرم، اطلاعات برای مهاجم ارسال می شود.

با توجه به اینکه پیامهای یکسان یا تقریباً یکسان برای همه کاربران در کمپینهای فیشینگ ارسال میشود، شناسایی و مسدود کردن آنها برای سرورهای ایمیلی که به پلتفرمهای اشتراکگذاری تهدید دسترسی دارند بسیار آسانتر است.

نیزه فیشینگ (Spear phishing)

این یک نسخه هدفمندتر از کلاهبرداری فیشینگ است که به موجب آن یک مهاجم افراد یا شرکت های خاصی را انتخاب می کند. سپس پیامهای خود را بر اساس ویژگیها، موقعیتهای شغلی و تماسهای متعلق به قربانیان خود تنظیم میکنند تا حمله آنها کمتر آشکار شود. فیشینگ نیزهای به تلاش بسیار بیشتری از طرف مجرم نیاز دارد و ممکن است هفتهها و ماهها طول بکشد تا انجام شود. تشخیص آنها بسیار سخت تر است و اگر به طور ماهرانه انجام شوند، میزان موفقیت بهتری دارند.

یک سناریوی فیشینگ نیزه ای ممکن است شامل مهاجمی باشد که با جعل هویت مشاور فناوری اطلاعات سازمان، ایمیلی را برای یک یا چند کارمند ارسال می کند. دقیقاً همانطور که مشاور معمولاً انجام می دهد، جمله بندی و امضا شده است، در نتیجه گیرندگان را فریب می دهد تا فکر کنند که یک پیام معتبر است. این پیام از گیرندگان می خواهد تا رمز عبور خود را تغییر دهند و پیوندی را در اختیار آنها قرار می دهد که آنها را به یک صفحه مخرب هدایت می کند که در آن مهاجم اکنون اعتبار آنها را ضبط می کند.

پیشگیری از مهندسی اجتماعی

مهندسان اجتماعی احساسات انسانی مانند کنجکاوی یا ترس را دستکاری می کنند تا نقشه ها را اجرا کنند و قربانیان را به دام خود بکشانند. بنابراین، هر زمان که با ایمیلی نگران شدید، جذب پیشنهادی که در یک وبسایت نمایش داده میشود، یا زمانی که با رسانههای دیجیتالی سرگردان مواجه شدید، مراقب باشید. هوشیار بودن می تواند به شما کمک کند از خود در برابر اکثر حملات مهندسی اجتماعی که در حوزه دیجیتال رخ می دهند محافظت کنید.

علاوه بر این، نکات زیر می تواند به بهبود هوشیاری شما در رابطه با هک های مهندسی اجتماعی کمک کند.

⦁ ایمیل ها و پیوست های منابع مشکوک را باز نکنید

اگر فرستنده مورد نظر را نمی شناسید، نیازی به پاسخ دادن به ایمیل ندارید. حتی اگر آنها را می شناسید و در مورد پیام آنها مشکوک هستید، اخبار را از منابع دیگر، از جمله از طریق تلفن یا مستقیماً از سایت ارائه دهنده خدمات، بررسی و تأیید کنید. به یاد داشته باشید که آدرس های ایمیل همیشه جعلی هستند. حتی ایمیلی که ظاهراً از یک منبع قابل اعتماد می آید ممکن است در واقع توسط یک مهاجم آغاز شده باشد.

⦁ از احراز هویت چند عاملی استفاده کنید

یکی از ارزشمندترین اطلاعاتی که مهاجمان به دنبال آن هستند، اعتبار کاربری است. استفاده از احراز هویت چند عاملی به اطمینان از محافظت از حساب شما در صورت به خطر افتادن سیستم کمک می کند.

⦁ مراقب پیشنهادات وسوسه انگیز باشید

اگر پیشنهادی خیلی فریبنده به نظر می رسد، قبل از پذیرش آن به عنوان واقعیت، دو بار فکر کنید. جستجوی موضوع در گوگل به شما کمک می کند تا به سرعت تشخیص دهید که آیا با یک پیشنهاد قانونی یا یک دام سروکار دارید.

⦁ نرم افزار آنتی ویروس یا ضد بدافزار خود را به روز نگه دارید

مطمئن شوید که بهروزرسانیهای خودکار انجام شدهاند، یا دانلود کردن جدیدترین امضاها را به عادت تبدیل کنید. بهصورت دورهای بررسی کنید تا مطمئن شوید که بهروزرسانیها اعمال شدهاند و سیستم خود را برای عفونتهای احتمالی اسکن کنید.